"Tirando Viros a mão" Para participar da nossa comunidade no orkut clique aqui!!

Ultimamente, temos percebido o quanto os antivírus têm se tornado pesados, lerdos e cada vez menos eficientes diante do farto nascimento de novas ameaças diariamente. Um programa mal intencionado, pode ter diversos meios de atuação. Sendo assim, fica difícil qualquer antivírus detectar todas as ameaças, incluindo spywares, keyloggers, etc. Mas há uma arma que podemos usar, muito fácil. Essa arma não requer o uso de nenhum antivírus. Requer apenas “um pouco” de treinamento. Se souber usá-la, dificilmente você vai sofrer com qualquer tipo de ameaça, seja ela vírus, programas mal intencionados, keyloggers, spywares, trojans, etc. Um dia resolvi não usar mais nenhum tipo de proteção, a não ser aquelas próprias do sistema, como firewall e algumas atualizações. As vantagens de não se usar um antivírus junto a um antispyware são inúmeras.

Ultimamente, temos percebido o quanto os antivírus têm se tornado pesados, lerdos e cada vez menos eficientes diante do farto nascimento de novas ameaças diariamente. Um programa mal intencionado, pode ter diversos meios de atuação. Sendo assim, fica difícil qualquer antivírus detectar todas as ameaças, incluindo spywares, keyloggers, etc. Mas há uma arma que podemos usar, muito fácil. Essa arma não requer o uso de nenhum antivírus. Requer apenas “um pouco” de treinamento. Se souber usá-la, dificilmente você vai sofrer com qualquer tipo de ameaça, seja ela vírus, programas mal intencionados, keyloggers, spywares, trojans, etc. Um dia resolvi não usar mais nenhum tipo de proteção, a não ser aquelas próprias do sistema, como firewall e algumas atualizações. As vantagens de não se usar um antivírus junto a um antispyware são inúmeras.

Hack

Hack

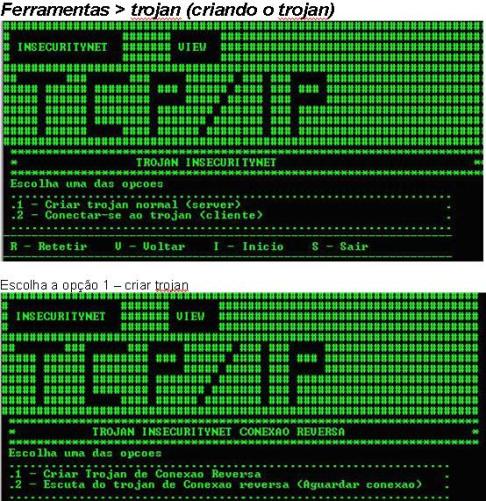

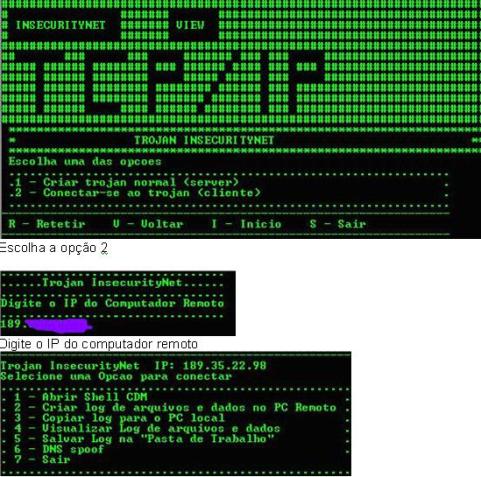

O insecuritynet gera um trojan indetectavel.

ENTENDENDO O QUE É UM TROJAN

Trojan ou Cavalo de Tróia é um programa que age como a lenda do cavalo de tróia.

entrando no computador , e liberando uma porta para um possível invasor.

Os trojans atuais são divididos em duas partes: o servidor e o cliente Normalmente, o

servidor está oculto em algum outro arquivo e, no momento que esse arquivo é executado,

o servidor se instala e se oculta no computador da vítima; a partir deste momento, o

computador pode ser acessado pelo cliente, que irá enviar informações para o servidor

executar certas operações no computador da vítima.

Resumindo :

Servidor é o vírus trojan q vai se instalar no pc da vítima

Cliente é o insecuritynet que esta no seu computador.

E vc precisa de um endereço para conectar o servidor ao cliente ,este endereço é o IP

Ferramentas do trojan

- Acesso total ao computador remoto via prompt de comando

Você pode fazer o que quiser: criar pasta, deletar arquivos, mover arquivos, abrir

programas, etc.

- Criar log de arquivos pessoais do computador remoto.

O trojan Inet 1.1 cria um log com todos os arquivos pessoais da vitima, e você pode baixar

este arquivo para análise. Assim você não perde tempo procurando.

- DNS SpoofVocê pode envenenar a navegação de internet do computador remoto,

você pode fazer a vitima digitar um endereço se um site e ser redirecionado

automaticamente para o site que você escolher.

- Cookies

Você visualiza os cookies do Internet Explorer e do Firefox no computador remoto.

Escolha a opção 1 – criar trojan

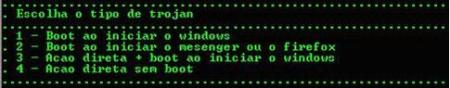

Vamos usar a opção 3 (inicia quando o trojan for executado e toda vez que o Windows for

iniciado)

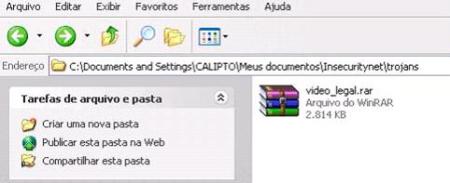

Vamos compactar nosso trojan, digite “S”

O nome do trojan que eu escolhi é “vídeo_legal”

Pronto, nosso trojan está prontinho na nossa pasta de trabalho.

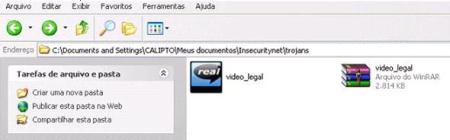

Vamos descompactar.

Agora você camufla o trojan do jeito que você preferir, usando joiner, winrar, engenharia

social, etc.

agora falta nós si conectar-mos no trojan, então vamos lá:

Conectando-se ao trojan

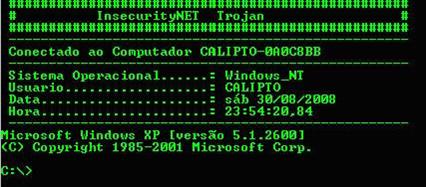

Depois que você enviou o trojan e tiver certeza que ele foi executado, ai você pode se

conectar a ele. Para isto é necessário você saber o IP do computador remoto.

Agora temos varias opções, vamos ver uma a uma.

1- Abrir Shell CMD

Pronto, ganhamos a Shell.

O C:\ é todo nosso.

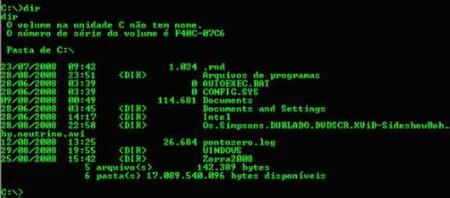

Vamos ver o tem no C:

Digite DIR

Bem fácil né!

Bom, na ultima vez que falei sobre trojan, eu citei o beast, porem existem muitos outros trojans desconhecidos ai no mundo da web que ninguém sabe onde e como entrou em um computador.

Esse so foi um dos trojans existentes na web e em todos os lugares!

Obs: para que ninguém possa perceber que você está mandando um trojan, faça o seguinte…

FAÇA A COMPRENSAO DO TROJAN, PARA DEIXA-LO INDETECTAVEL, LOGO APÓS, COMBINE(AGREGE) ELE COM OUTRO PROGRAMA OU FOTO.

SI GOSTOU, NÃO ESQUEÇA DE COMENTAR!

Download:

Tamanho 27,3 MB

Sistema: Windows XP

IMPORTANTE: Baixe apenas do site oficial (Livre de virus)

Alguns anti-virus (como o NOD32) pode detectar o insecuritynet porque ele cria trojans,

possui sniffer. Para sua segurança baixe apenas do site oficial, mesmo se seu Anti-virus

detectar, no site oficial do software é seguro.

No site você também encontra um manual on line totalmente em português, tutorias de

como criar os trojans, como capturar IP no orkut, vídeo aulas…

Como registrar

Você pode baixar o software e usar normalmente, porem algumas funções só funcionam

com o software registrado.

Hack

Hack

Descrição>>>

Left 4 Dead é um jogo de tiro em primeira pessoa, baseado em ação cooperativa. O jogo se utiliza da Source Engine, a mesma lançada para o Counter Strike: Source, a qual possibilita melhor flexibilidade de movimentos, expressão facial, sincronização de voz com movimentos labiais, além de um avançado sistema de física.

Left 4 Dead pode agradar aos fãs de tiro e ficção científica, por trazer um dos melhores sistemas de física para um jogo de muita ação e elementos sobrenaturais, no qual muito sangue precisa ser derramado para se garantir a própria sobrevivência.

Informação>>>

Gênero:Açao,Terror

Idioma:Inglês

Mídia: DVD

Como Baixar/Instalação>>>

1. Faça o download de todas as partes do jogo.

2. Descompactar com o WinRAR.

3. Unir as partes com o Hj-Split quando solicitado.

4. Montar a imagem com o Daemon Tools ou gravar a .ISO com o Nero Burning ROM.

5. Instale o jogo. Use serial se for necessário.

6. Copie o crack ( que fica dentro da imagem do jogo montada ou gravada ) para pasta onde você instalou o jogo, substituindo quando solicitar.

7. Jogar.

2. Descompactar com o WinRAR.

3. Unir as partes com o Hj-Split quando solicitado.

4. Montar a imagem com o Daemon Tools ou gravar a .ISO com o Nero Burning ROM.

5. Instale o jogo. Use serial se for necessário.

6. Copie o crack ( que fica dentro da imagem do jogo montada ou gravada ) para pasta onde você instalou o jogo, substituindo quando solicitar.

7. Jogar.

Download>>>

FileServe

UploaDed

Games PC

Games PC

Clique na imagem para participar na comunidade do Orkut

Descrição>>>

O jogo de ação e aventura nos coloca no papel de Alice, que é um paciente em um asilo que tenta entender seu passado enquanto lutava com sua mente perturbada.Como nós gastamos o mundo real das maravilhas, os inimigos como cartas moedores e facas nos atacaram podemos nos defender com armas, metralhadoras, poções e corpo a corpo.

Informação>>>

Requisitos mínimos:

Sistema operacional Microsoft ® Windows ® Vista ® SP2 / XP SP3 ®

Processador de 2.0 GHz Intel ® Pentium ® 4 classe ou AMD Athlon ™ ou equivalente

Memória de 1 GB RAM (Windows Vista ®) / 512 MB RAM (Windows XP ®)

Os restantes 7 GB ou mais espaço em disco

Gráfica 128 MB DirectX ® 9.0c compatível com gráficos 3D, Shaders 2.0 (NVIDIA ® GeForce ® FX ou mais, ATI Radeon ™ 9500 ou mais)

16-bit placa de som DirectX ® 9.0c Placa de som compatível

8x CD-ROM drive DVD-ROM

DirectX ® 9.0c (incluído)

Requisitos recomendados:

Sistema operacional Microsoft ® Windows ® Vista ® SP2 / XP SP3 ®

Processador Intel Pentium 4 3,0 GHz, 2.0 GHz Intel Core 2, AMD Athlon 3500 + ou processador equivalente

Memória de 1 GB RAM (Windows Vista ®) / 512 MB RAM (Windows XP ®)

Os restantes 7 GB ou mais espaço em disco

256 MB DirectX 9.0c compatível placa gráfica, placa de vídeo 3D Hardware T & L (ATI Radeon ou NVIDIA GeForce ou equivalente)

Shega o cartão de 16 bits DirectX ® 9.0c Placa de som compatível com

8x DVD-ROM

DirectX ® 9.0c (incluído)

Como Baixar/Instalação>>>

1. Faça o download de todas as partes do jogo.

2. Descompactar com o WinRAR.

3. Unir as partes com o Hj-Split quando solicitado.

4. Montar a imagem com o Daemon Tools ou gravar a .ISO com o Nero Burning ROM.

5. Instale o jogo. Use serial se for necessário.

6. Copie o crack ( que fica dentro da imagem do jogo montada ou gravada ) para pasta onde você instalou o jogo, substituindo quando solicitar.

7. Jogar.

2. Descompactar com o WinRAR.

3. Unir as partes com o Hj-Split quando solicitado.

4. Montar a imagem com o Daemon Tools ou gravar a .ISO com o Nero Burning ROM.

5. Instale o jogo. Use serial se for necessário.

6. Copie o crack ( que fica dentro da imagem do jogo montada ou gravada ) para pasta onde você instalou o jogo, substituindo quando solicitar.

7. Jogar.

Download>>>

CRACK FREE:

Games PC

Games PC

Assinar:

Postagens